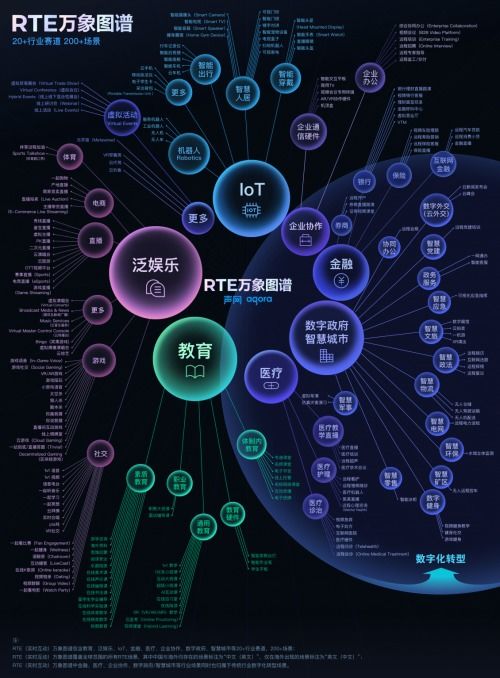

在当今数字化办公与远程协作日益普及的背景下,虚拟专用网络(VPN)已成为保障数据传输安全、实现远程安全接入的关键技术。Windows操作系统内置了强大的VPN功能与本地安全策略管理工具,为构建安全可靠的远程访问环境提供了坚实基础。本实训指导将聚焦于如何基于Windows平台实现VPN连接,并重点讲解如何利用本地安全策略(Local Security Policy)对远程桌面协议(RDP,默认端口3389)进行安全加固,以构建一套从接入到访问的纵深防御体系。

第一部分:基于Windows实现VPN连接的核心步骤

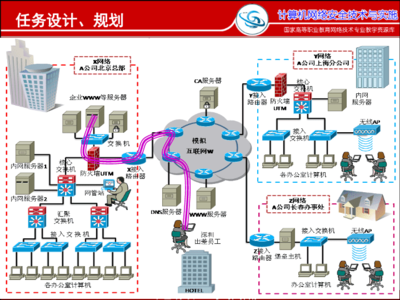

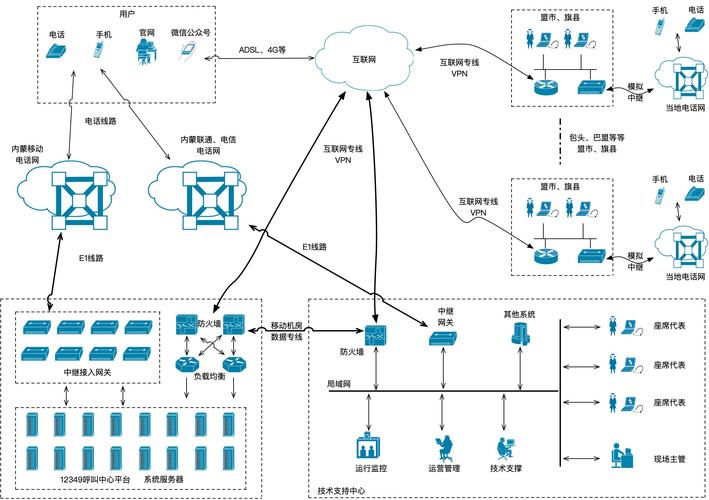

VPN的核心目标是在公共网络(如互联网)上建立一条加密的“隧道”,确保两端通信的机密性、完整性与可用性。在Windows环境中,通常通过“设置”->“网络和Internet”->“VPN”来添加新的VPN连接。用户需要准确配置由网络管理员提供的服务器地址(IP或域名)、VPN类型(如IKEv2、SSTP、L2TP/IPsec等)、登录凭据等信息。成功建立连接后,本地计算机就如同接入了目标内部网络,可以安全访问内部资源。

第二部分:聚焦风险点——远程桌面(3389)的安全挑战

远程桌面是系统管理员进行远程维护的利器,但其默认的TCP 3389端口也是黑客扫描和攻击的常见目标。一旦弱密码或系统漏洞被利用,攻击者即可长驱直入,控制整个系统。因此,绝不能将暴露在公网上的3389端口置于“裸奔”状态。除了常规的修改默认端口、启用网络级身份验证(NLA)外,更精细的管控需要通过本地安全策略来实现。

第三部分:运用本地安全策略为VPN与3389构筑防线

本地安全策略是Windows系统一个强大的集中式安全管理工具。通过运行secpol.msc命令即可打开。在VPN连接建立后,针对远程访问的安全性,我们应重点配置以下策略:

- 账户策略:在“账户策略/密码策略”中,强制实施密码复杂性要求、最小长度、最长使用期限和历史记录,从源头上杜绝弱口令。在“账户锁定策略”中,设置账户锁定阈值和持续时间,有效防御密码暴力破解。

- 本地策略-用户权限分配:这是管控3389访问权限的关键。需审查并严格配置以下项:

- 通过远程桌面服务拒绝登录:将非管理员组、不必要的用户或组添加至此,明确拒绝其远程访问权限。

- 通过远程桌面服务允许登录:通常仅保留“Administrators”组,实现最小权限原则。切勿轻易添加“Users”等宽泛组。

- 本地策略-安全选项:

- 配置“交互式登录:不显示最后的用户名”,增加攻击者获取有效账户名的难度。

- 确保“网络安全:LAN管理器身份验证级别”设置为“仅发送NTLMv2响应”或更严格的级别,以禁用脆弱的LM和NTLMv1协议。

- 高级安全Windows防火墙集成:策略生效后,必须通过防火墙进行端口级控制。理想的安全架构是:仅允许通过VPN隧道进来的特定IP地址或地址段,访问内部服务器修改后的远程桌面端口。这需要在服务器的高级安全Windows防火墙中创建精准的入站规则,将访问控制精确到“源IP(VPN地址池或特定用户IP)”和“目标端口(修改后的RDP端口)”。

第四部分:实训与最佳实践

通过本次实训,我们实现了从建立加密VPN通道,到利用本地安全策略强化系统级身份验证与授权,再到通过防火墙实施网络层访问控制的完整安全链路。最佳实践归纳如下:

- 先加密,后访问:优先使用VPN接入内网,避免将RDP端口直接暴露于公网。

- 策略先行,权限最小化:充分利用本地安全策略,严格限定可远程登录的用户和组。

- 纵深防御,层层设卡:结合强密码策略、账户锁定、登录审计与防火墙规则,构建多层次防护体系。

- 持续监控与更新:定期查看安全日志,更新系统与应用程序补丁,保持安全策略的适应性。

掌握Windows VPN配置与本地安全策略的深度应用,是每一位网络技术服务人员与系统管理员必备的核心技能。它将理论上的安全原则转化为可部署、可管理的具体技术措施,为组织的网络边界与内部资源提供了坚实可靠的安全盾牌。